Authenticate2020(四)| IBM和Okta的FIDO实践

发布时间:2021-01-21 07:24:55|浏览次数:3552

Deploying Passwordless Authentication for Employees at IBM

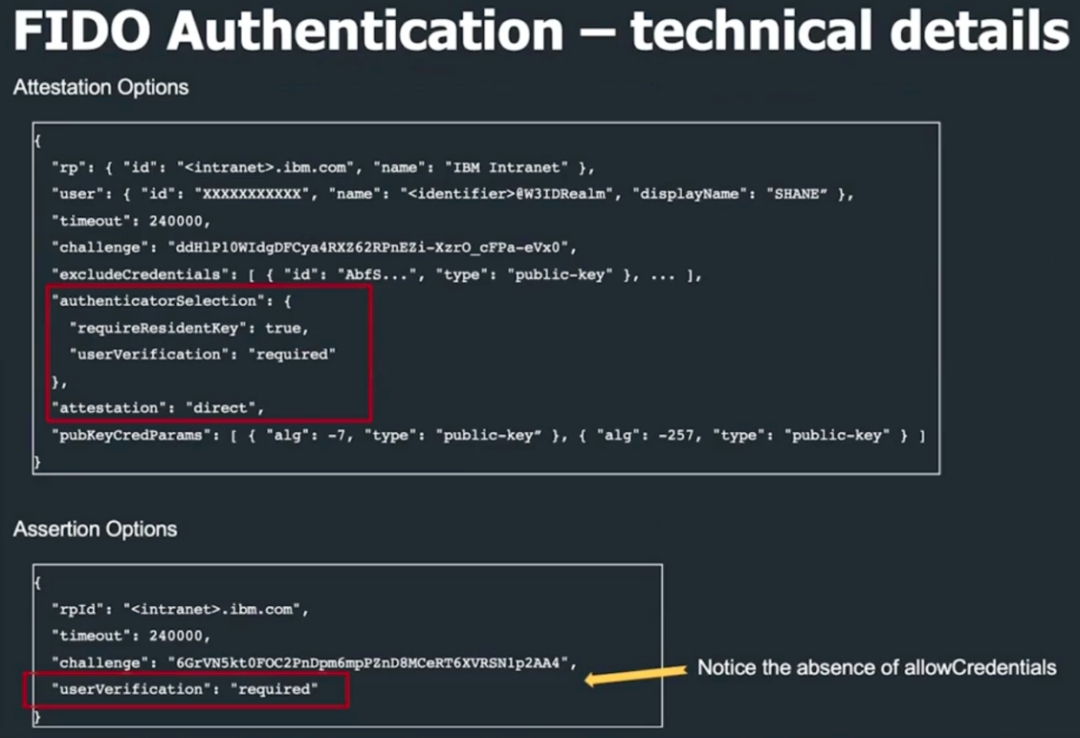

企业数字化转型导致了许多传统企业内网以及繁琐的纵深防御安全措施的的彻底解体,员工现在通常通过互联网登录企业应用程序和系统,这意味着企业网站可能遇到的攻击变的更多,身份已经成为新的企业安全边界,认证系统是新的防火墙。缓解基于口令的攻击向量(如凭证填充)是强制性的,同时也带来一个额外的好处---更好的用户体验。 在这一部分,IBM两位工程师介绍了IBM在企业内部认证领域的经验。向各位展示IBM怎样改造身份认证系统,从而使得FIDO2技术在企业各个系统间进行快速、安全的跨平台登录。 IBM使用了FIDO2技术,作为新的无口令认证系统。

IBM总结了在部署过程中遇到的挑战

● 不要支持非resident key的设备 ● 浏览器的ui体验不佳,会让用户困惑 ● 不同厂家的浏览器、平台,体验不一样

IBM对FIDO2的规划、建议

● 对联盟的how to fido开源项目持续贡献,提升UX ● 自身将继续建立无口令化系统

Moving beyond passwords with Okta: Balancing Security and Usability

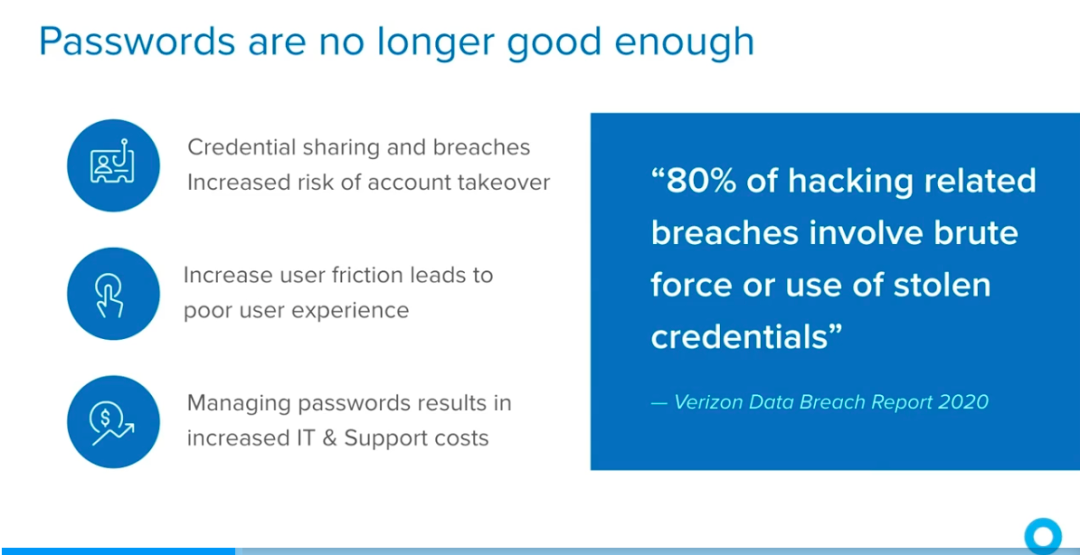

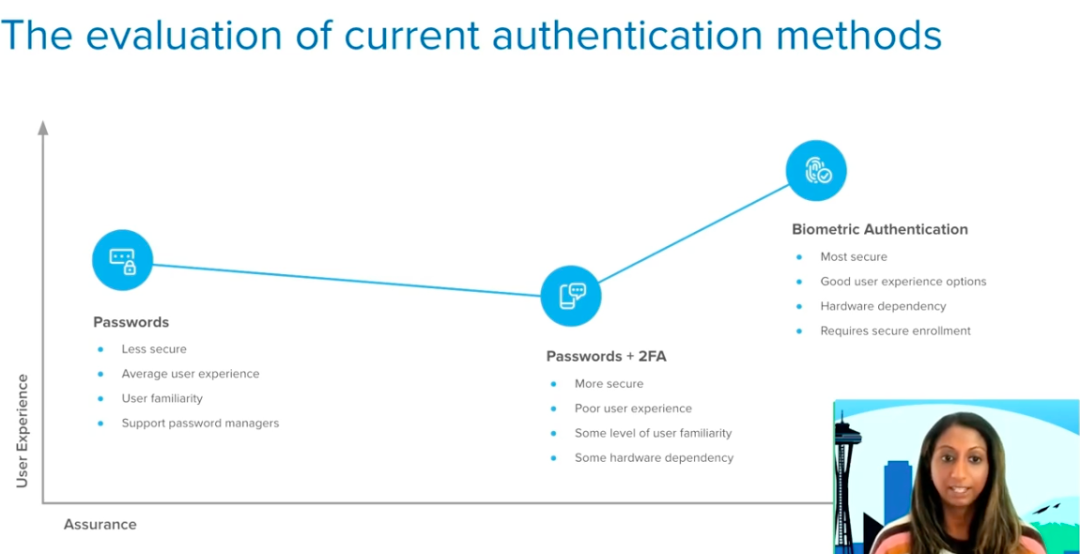

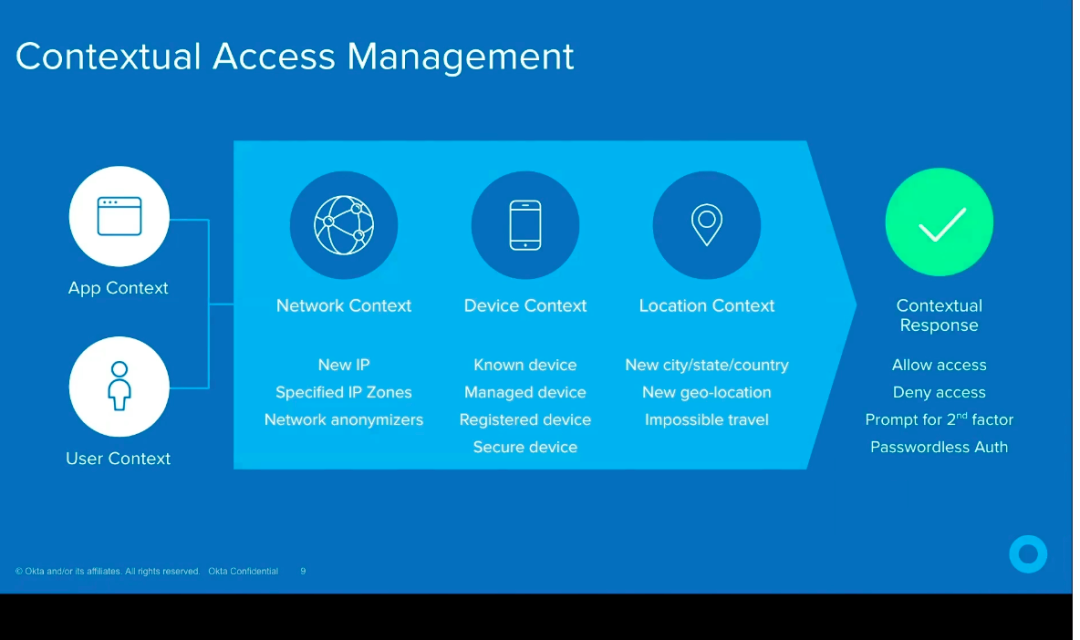

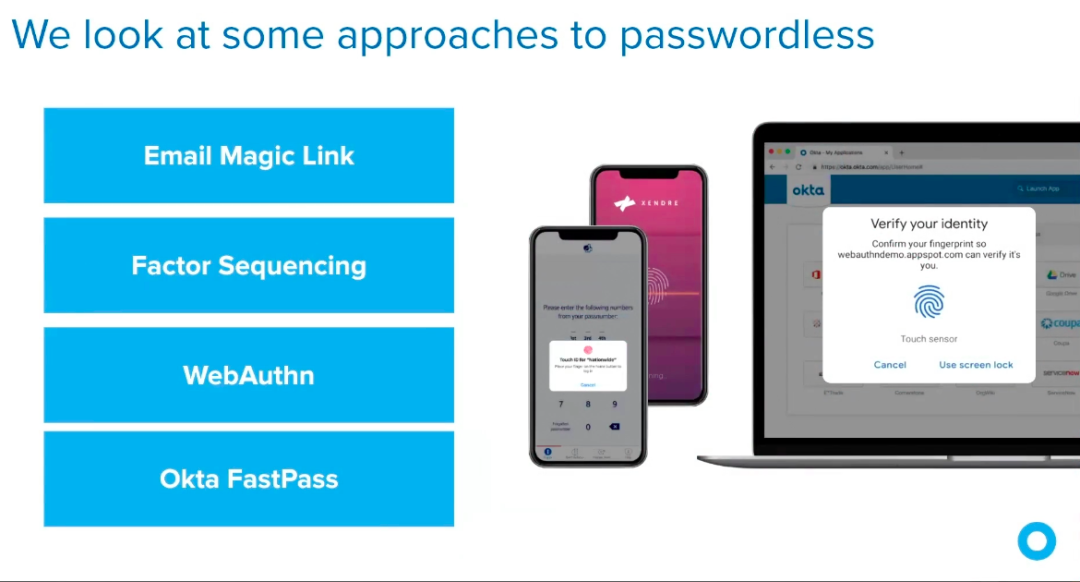

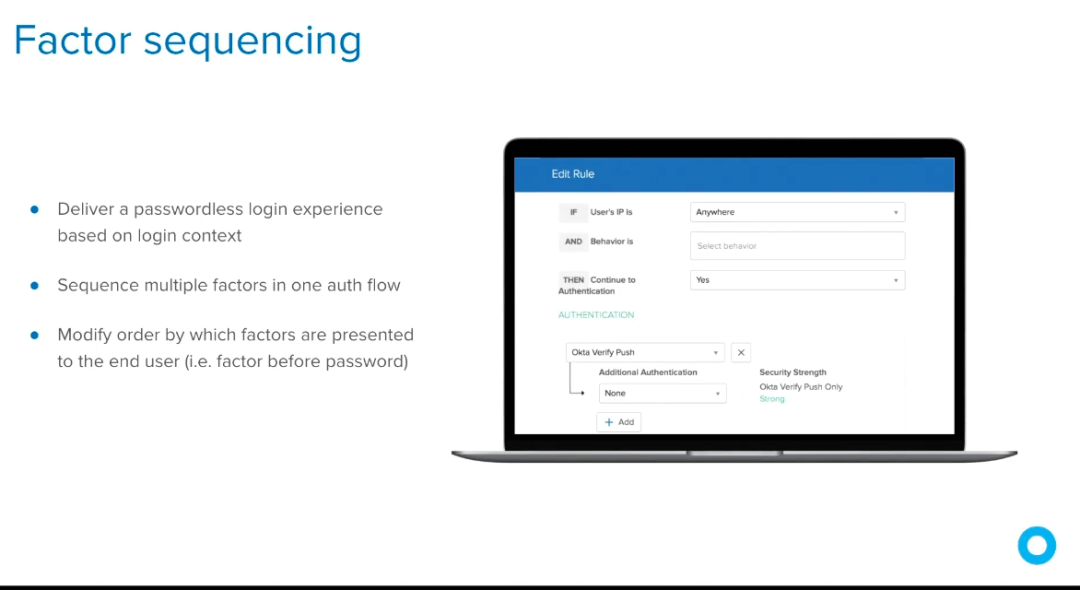

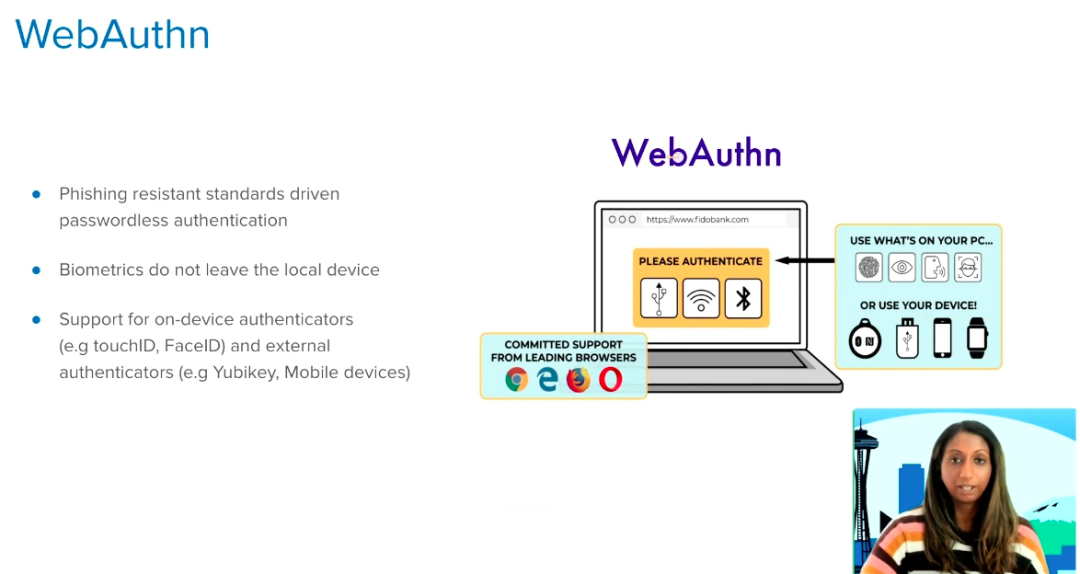

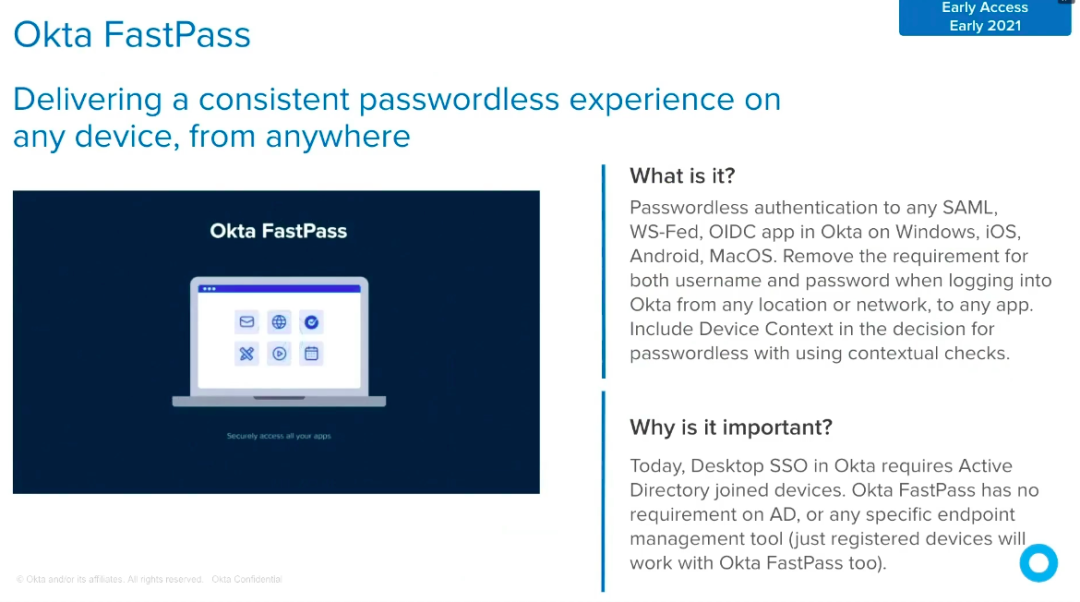

Okta是国际领先的身份认证平台,在会议中,产品方面的副总裁为大家介绍了Okta在认证领域的经验,尤其是安全性和可用性的一些衡量。 我们总结了以下几个重点: 1、80%的由攻击造成的数据泄漏,来自于口令的暴力攻击和已泄漏口令: ● 口令分享和泄漏加剧了线上账户风险 ● 口令的复杂度增加、多因子认证会带来差的用户体验 ● 管理口令意味着更多IT支出 2、认证方式革命,来到了生物认证阶段: ● 第一阶段,简单的口令:不安全但体验还能接受 ● 第二阶段,复杂口令+多因子认证:安全但体验更差,用户不算很熟悉 ● 第三阶段,生物识别认证:更安全,用户体验好,但需要依赖硬件、需要一次安全的录入 3、最好的认证方式具备的特征: ● 体验好 ● 管理可见 ● 防钓鱼攻击 ● 支持范围广 ● 开销少 4、认证需要考虑的上下文环境: ● 应用 ● 用户 ● 网络 ● 设备 ● 地理位置 5、Okta考虑的无口令化认证方式: ● 邮件链接:简单点击邮件链接,完成认证 ● 多因子认证流:多个认证方式的结合,需要依赖上下文环境,分析需要进行哪些认证 ● WebAuthn:FIDO和W3C的标准 ● Okta自有的FastPass:自有应用 6、重点介绍Okta FastPass: ● 是一个客户端中应用 ● 使用邮件或其它方式激活,无需用户名、口令存在 ● 会统计设备端信息、分析端侧流量、统计地理位置信息,提供认证所需的上下文环境 ● 通过SSO方式,登录企业自身各种应用

分享重点的几个PPT原文:

通过以上各家经验的学习,希望各位在企业身份认证系统的部署或升级中能够快速取得成功。

今天,是本次Authenticate2020活动主题分享的第四篇,也是最后一篇。希望这四周的分享连更,能够给大家带来一些灵感和启发,或者是觉得有所收获。