Authenticate2020(三)| 谷歌FIDO实践

发布时间:2021-01-15 02:22:57|浏览次数:3491

之前的推文中,小编为大家介绍了FIDO联盟作为主持方,谷歌、微软、yubico作为赞助商,在线上举行的authentcate virtual event的基本情况。整理分享了微软在会上的主题演讲的内容,分享了微软的FIDO实践。

同样,我们也介绍过,本次参与分享的还有谷歌和IBM。今天,小编整理了谷歌在本次会议中主题演讲的内容,我们一起来看看谷歌的FIDO实践吧~

Unlocking Our Digital Future

在该主题分享中,微软的副总裁,从谷歌的角度分享了数字化身份的相关内容。

首先,我们该如何定义“身份”呢:

● 对有些人来说,是邮件、电话、stream、twitter中的名字。

● 在谷歌看来,“身份”意味着:怎样将“我”映射到在线服务中。

然后,这里的“身份”有什么重要性质呢:

● Protection:需要严格保护

● Connection:链接线下与线上

● Personalization:个性化

最后,建立可信的身份,需要考虑的几点内容:

● 确保信息安全

● 强烈的责任心

● 始终把握在可控范围内

这位副总裁,也为我们展示了使用FIDO带来的优秀成果:之前系统最多遇到的攻击是-网络钓鱼,而自从部署了FIDO,再也没有谷歌员工被网络钓鱼。

谷歌自2017年起使用保护程序,2019年启用了phone作为认证因子。phone Authenticator如同微软的Authenticator,使用推送、otp完成用户认证。谷歌则更进一步,支持FIDO2蓝牙协议,手机可以作为FIDO2外部key,同pc通信认证。

FIDO Authentication Use Cases:A Deep Dive

在该主题分享中,谷歌的安全产品经理,介绍了谷歌在自身的用户安全体系中,是如何使用FIDO的。

谷歌体系的全部平台都已经使用了FIDO,主要介绍两个场景:

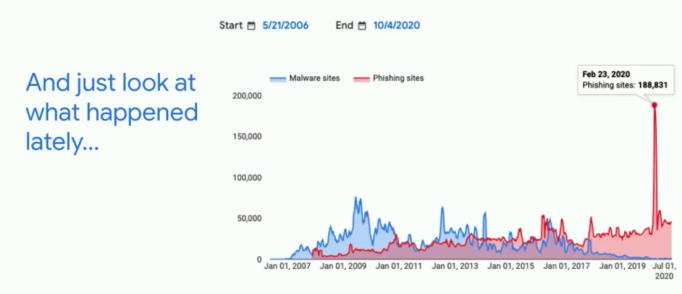

● 在平台有认证能力的设备上,首次登录时,会被建议开通指纹、人脸、PIN码认证方式;

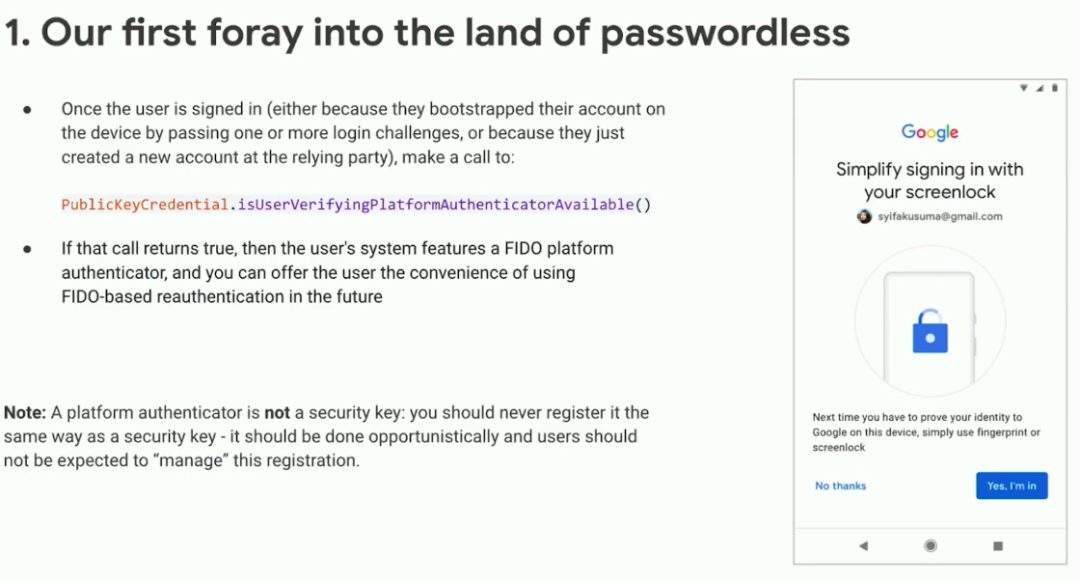

● 在用户管理中,建议用户使用外部FIDO2 key,进行密码+FIDO2 key多因子认证。这种方式也作为账户引导方式,在新设备中被要求使用。

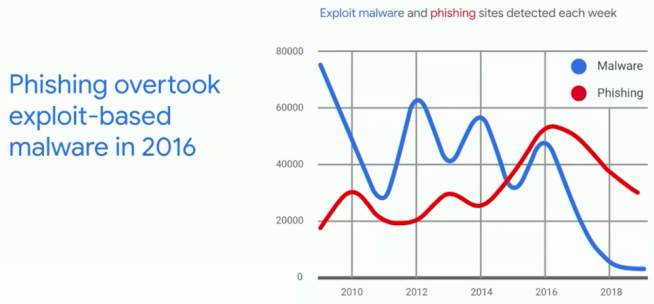

根据谷歌的统计分析,钓鱼是目前影响最广的网络攻击手段。

以下是两种使用场景:

1.使用本地认证方式,包括指纹、人脸、PIN码

2.使用FIDO2 key做多因子认证

当然,Android和iOS手机也可以作为外部FIDO2 Key,通过蓝牙做认证使用。

以下网站可了解更多FIDO部署信息:

● hottofido.securitypoc.com

● github.com/fido-alliance/how-to-fido/

OpenSK & Test tool

在该主题分享中,谷歌介绍了两个开源项目:

● github.com/google/CTAP2-test-tool

● github.com/google/OpenSK

CTAP2-test-tool是FIDO2 Key测试工具,提供功能、Fuzzing测试两项能力。企业可以使用这个工具,检查厂商提供的FIDO2 key,是否在功能、安全上符合要求;厂商也可以使用此工具,测试自己的产品。

OpenSK是开源的FIDO2 authenticator实现,使用Rust开发,厂商可以直接使用,实现自己的FIDO2 Key。

Titan

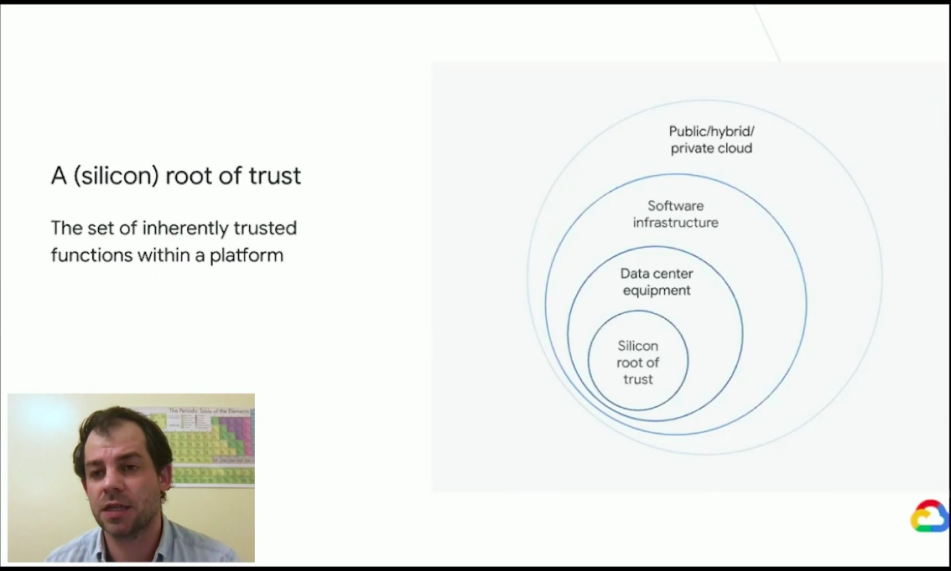

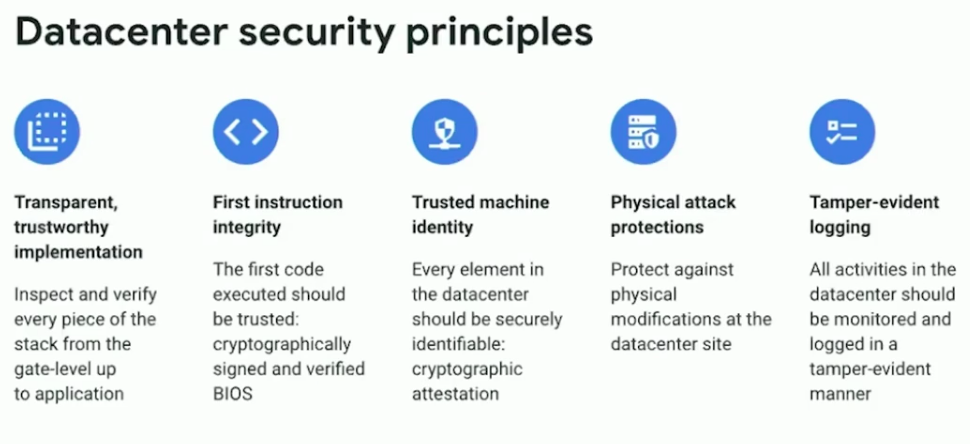

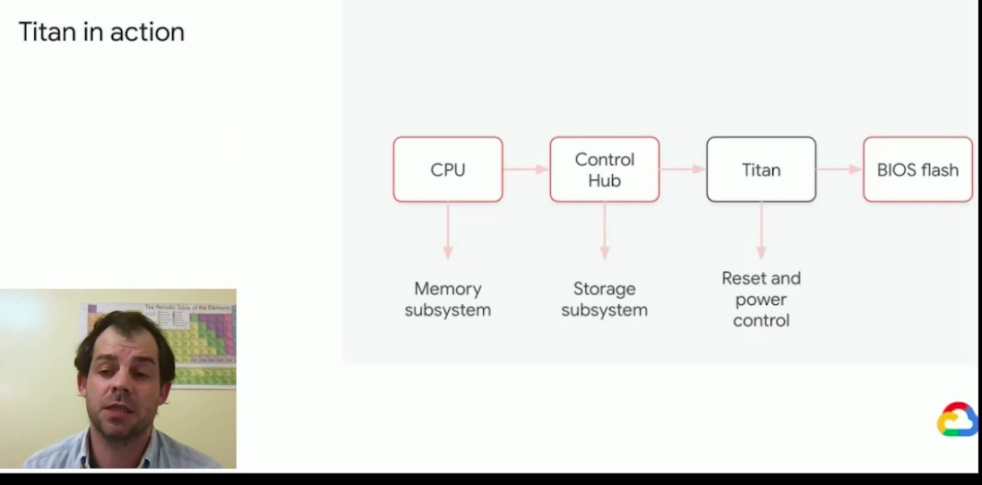

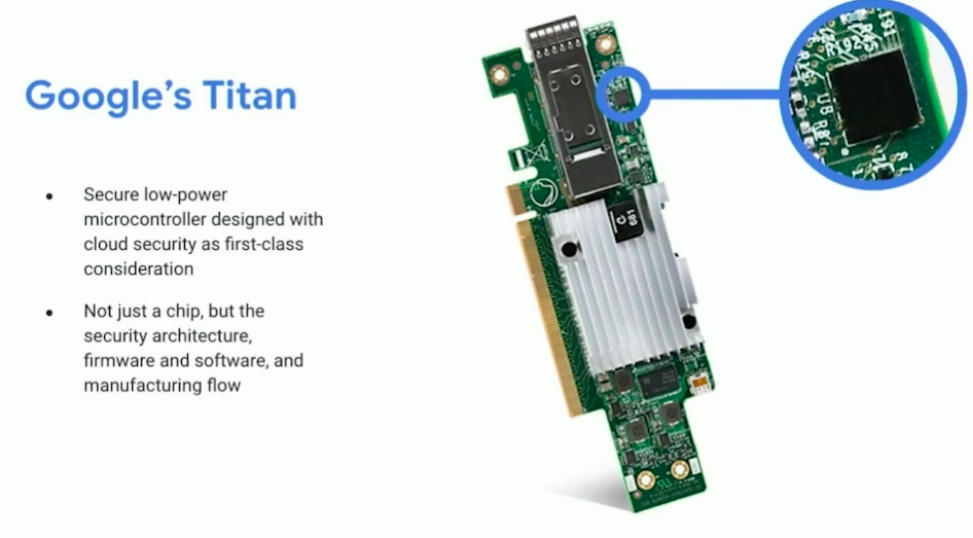

在该部分,谷歌介绍了Titan项目,这是一个芯片项目,用于增强硬件安全。这项芯片技术,已经用于谷歌服务器、pixel手机、titan key。

这个项目已开源,可通过www.opentitan.org来了解更多详细情况。