Authenticate2020(二)| 微软强身份认证的成功之路

发布时间:2021-01-07 07:43:23|浏览次数:3220

Success Strategies for strong authentication journey

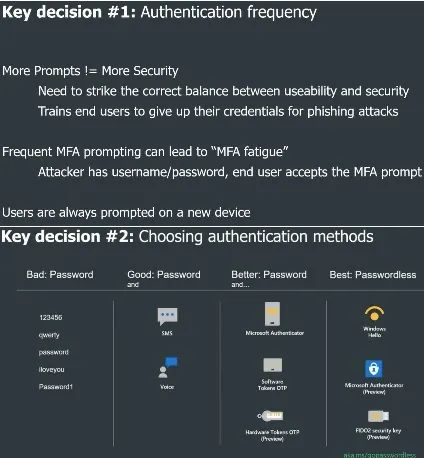

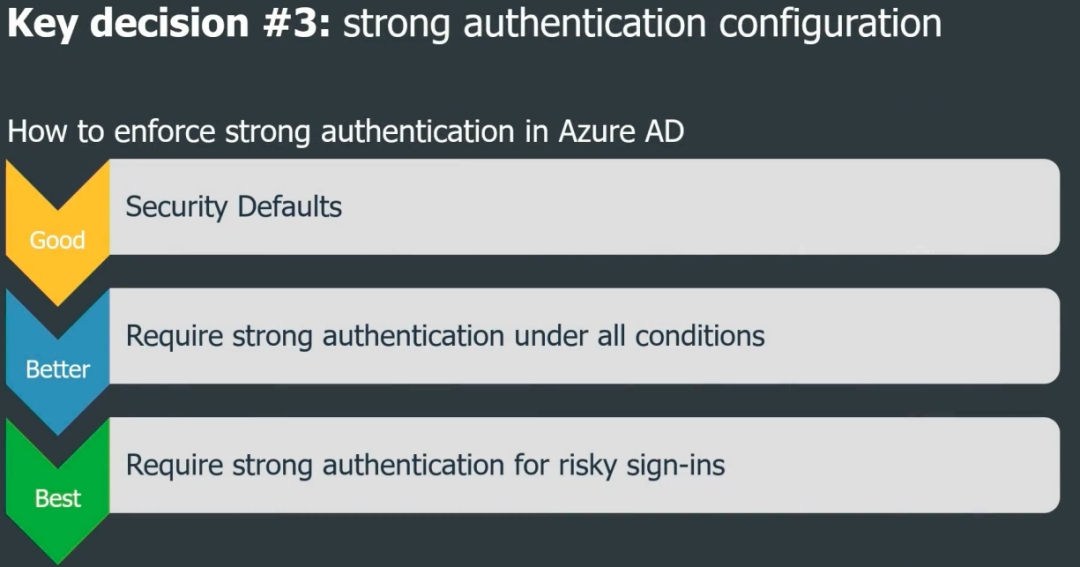

在该主题分享中,微软两位Azure产品经理,向大家详细介绍了在系统中部署无口令认证的经验和考量。 总结以下几个重点: ● 今年的居家办公,让原本要持续两年的数字化进程加速到几个月完成。 ● 坚持零信任: ○ 认证覆盖广:用户、设备、地理位置都要限制; ○ 最小权限:用户只能获取最小权限; ○ 假定链路中有漏洞、缺口:采用端到端加密、认证。 ● Microsoft Authenticator是手机端app,是非常关键的认证因子,有三种形式: ○ 通过推送,要求用户进行简单的确认,这是默认选项; ○ 通过推送,要求用户输入一个固定数字,这是一种由用户确认和一次性口令结合的方式,属于强认证方式; ○ 在无网情况,可以使用TOTP进行认证。 ● 需要作出的决定: ○ 认证频次,要在可用和安全间建立平衡,防止过多认证让使用者疲劳,出现钓鱼情况; ○ 选择合适的认证方式,最优的是无口令认证; ○ 选择认证强度,默认是需要确认的推送通知,安全些可以选用数字结合的推送认证,再好一些的是开启风险控制,高风险强制认证。 ● 部署中一些建议: ○ 管理侧要考虑清楚,留好恢复方案; ○ 全方位提供方案,覆盖各种用户设备; ○ 用户使用侧,核心应用一定要支持强认证; ○ 优先企业内部署,并且不要开启简单PIN码; ○ 认证器可以支持用户自有设备,开启otp、推送和手机号登录,开启风险设备检测; ○ 部署FIDO2,要考虑好key的生命周期。 ● 管理上一些技巧: ○ 日志,最好用SIEM进行收集、分析; ○ 常用dashboard,制定规则。 ● 时间计划,可以分为三段: ○ 前7天,测试各种功能; ○ 30天内,部分用户使用。在特定情况下,要求使用强身份认证; ○ 3个月内,逐渐扩展到全部用户。

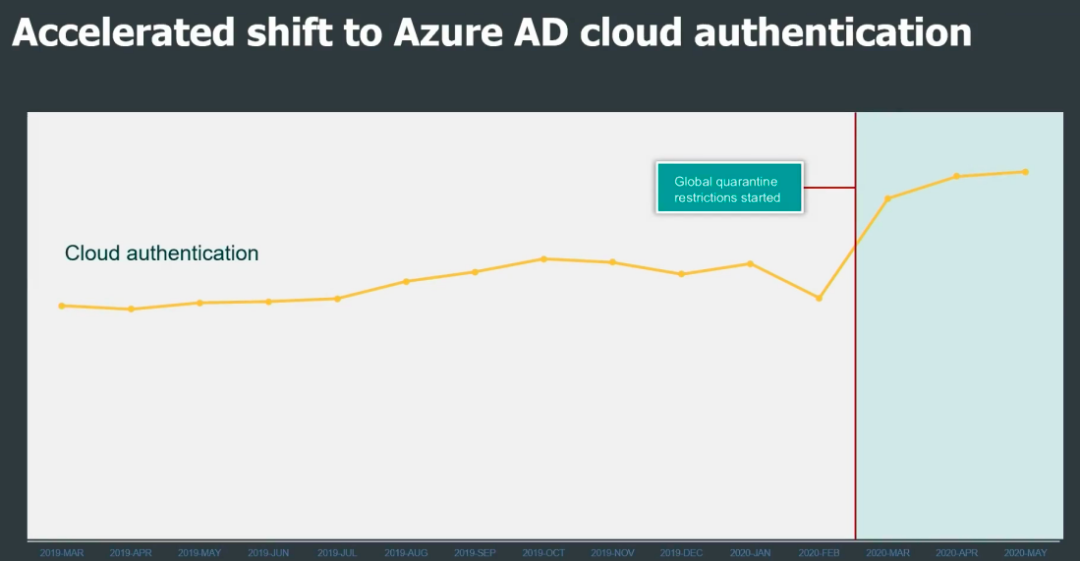

在居家办公后,cloud authentication飞快增长。

零信任的三原则。

Microsoft Authenticator是关键工具,有两种能力,一种是推送后直接确认、一种是推送后让用户选择数字进行确认。

Key learnings from adopting FIDO2 WebAuthn for AAD and MSA

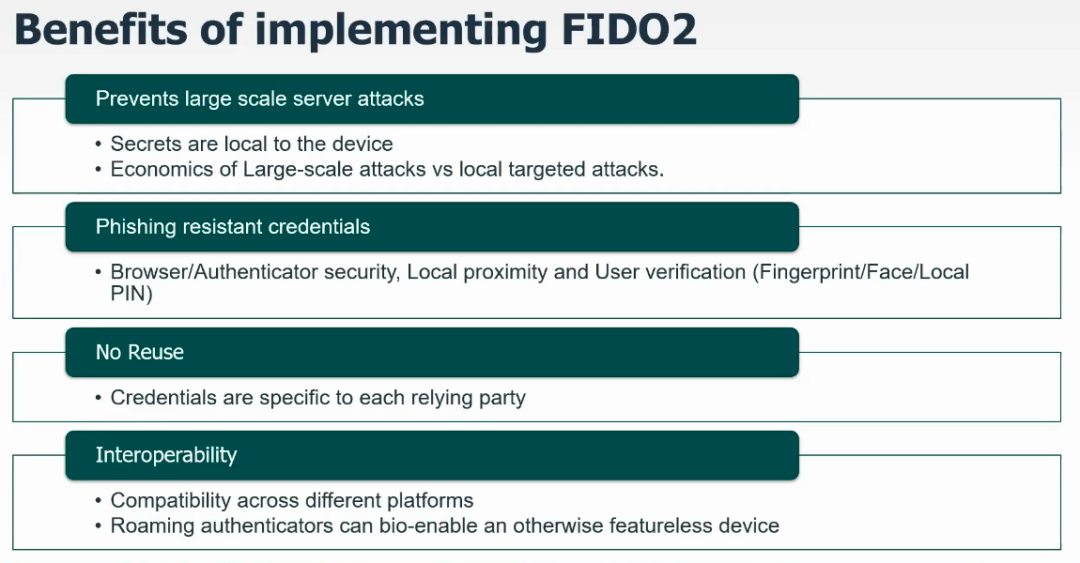

在该主题分享中,微软两位技术经理,介绍了AAD(Azure Active Directory)中部署FIDO2的一些想法。 ● FIDO2部署的好处: ○ 防止大规模的服务端攻击; ○ 防钓鱼; ○ 不同应用无法重用; ○ 集成简单、应用广、设备支持广。 ● 客户的需求: ○ 用户体验好; ○ 使用方便; ○ 防钓鱼; ○ 安全。 ● 无口令化WebAuthn的参数设定: ○ Key必须支持密钥存储:residentKey参数应为true; ○ key提供用户认证能力:userVerification参数应为true; ○ 提供本地平台认证器和外部认证器两个选项:authenticationSelection的选项,提供用户选择; ○ 外部认证器,可以用来开启平台认证器。 ● 凭据管理的考量: ○ 凭据管理同认证一样重要; ○ 应允许用户创建多个凭据,以方便做账户恢复; ○ 应允许用户自己管理,删除无用凭据。 ● AAD的一些考量: ○ 无口令场景,一定需要用户认证,即userVerification参数应为true; ○ 要求用户注册多个凭据,来账户恢复。